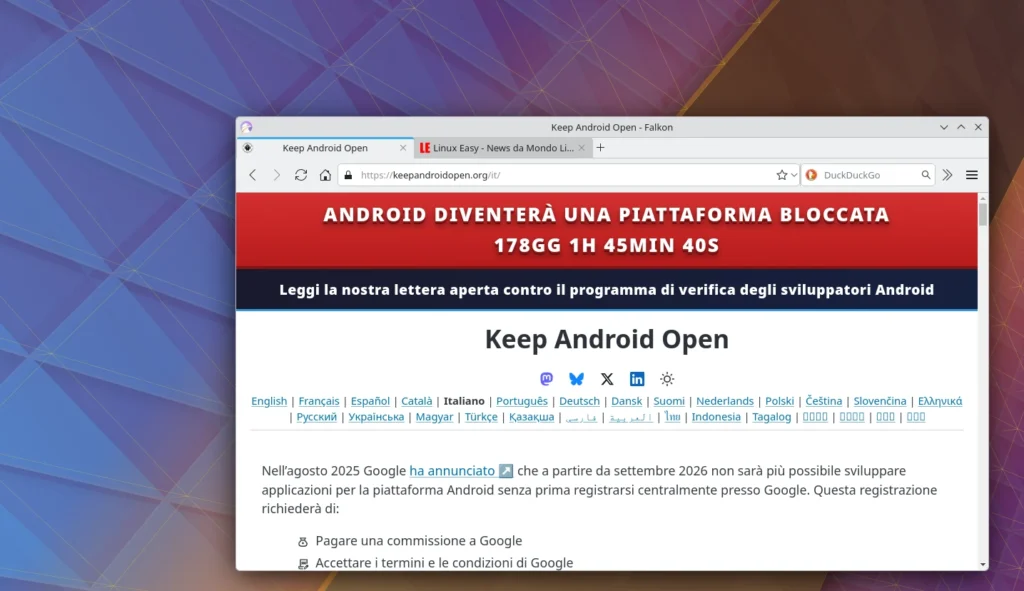

La decisione di Google di rendere obbligatoria la verifica dell’identità per tutti gli sviluppatori Android, anche al di fuori del Play Store, ha acceso un dibattito profondo sulla libertà di installazione e sulla natura aperta della piattaforma. La campagna Keep Android Open nasce come risposta diretta a questa svolta, che dal 2026 limiterà la possibilità di installare app non associate a un’identità verificata sui dispositivi certificati.

Il cambiamento riguarda un punto storico dell’identità di Android: la possibilità di scegliere canali alternativi e installare manualmente file APK. Con una quota di mercato che supera il 70% a livello globale, la nuova policy ha un impatto potenziale enorme su sviluppatori indipendenti, progetti comunitari e utenti avanzati.

Google presenta la misura come un rafforzamento della sicurezza, volto a contrastare la diffusione di malware e la ripubblicazione di app malevole. Tuttavia, la verifica non riguarda il contenuto tecnico delle app, ma l’identità di chi le distribuisce. Questo spostamento del controllo oltre il marketplace ufficiale solleva interrogativi sulla centralizzazione del potere e sulla possibilità di bloccare installazioni anche da store alternativi, repository comunitari o canali diretti.

La lettera aperta della campagna sottolinea il rischio sistemico: se l’installazione dipende da un registro controllato da un solo attore, la sospensione di un account può compromettere l’intera filiera di distribuzione. Inoltre, l’obbligo di fornire dati identificativi anche per chi non usa servizi Google crea un dataset trasversale che alimenta preoccupazioni sulla privacy e sulla sorveglianza.

KDE ha espresso pubblicamente il proprio sostegno alla campagna, ricordando che alcune sue app sono disponibili su Android, tra cui KDE Connect, Itinerary, Tokodon e una versione in sviluppo di Krita. Per una comunità che punta alla distribuzione multipiattaforma, il rischio è quello di vedere compromessa la possibilità di offrire versioni di test, nightly build e fork comunitari.

F-Droid, repository alternativo basato su review del codice e build riproducibili, evidenzia un conflitto operativo: non può obbligare gli sviluppatori a registrarsi presso Google né rivendicare gli identificativi delle app al posto loro. Questo crea un punto di rottura tra la trasparenza della compilazione e la possibilità effettiva di installazione.

Sul piano tecnico, la campagna ricorda che Android integra già meccanismi di sicurezza robusti, come la firma obbligatoria delle app e il sistema Play Protect, che esegue scansioni anche su software installato da fonti esterne. La critica non nega il problema malware, ma contesta che la soluzione debba passare per un registro globale degli sviluppatori.

Il concetto di “dispositivo certificato” gioca un ruolo chiave: si tratta di device che rispettano le specifiche tecniche del CDD e superano i test CTS, ma nella pratica la certificazione è spesso legata alla presenza dei Google Mobile Services. Questo chiarisce perché la nuova regola impatterà soprattutto sui dispositivi destinati al mercato di massa.

Google parla di percorsi alternativi per utenti esperti, come l’uso di ADB, ma i dettagli tecnici non sono pubblici. La campagna insiste sulla necessità di documentare questi flussi, perché finché non sono verificabili, l’interpretazione prudente è che le nuove installazioni di app non registrate verranno bloccate.