La vicenda che ha coinvolto Notepad++ nelle ultime settimane ha sollevato grande preoccupazione tra utenti e ricercatori di sicurezza. L’editor di testo più popolare in ambiente Windows è stato infatti vittima di un attacco alla supply chain che ha compromesso il sistema di aggiornamento automatico, permettendo la distribuzione di un eseguibile malevolo al posto di quello ufficiale. Il problema è rimasto attivo per un periodo prolungato, rendendo potenzialmente vulnerabili milioni di installazioni.

Il cuore dell’attacco risiedeva in WinGUp, il componente responsabile della gestione degli aggiornamenti. Una falla nella verifica dell’autenticità dei file scaricati consentiva a un attaccante di intercettare il traffico e reindirizzarlo verso un dominio non autorizzato. Da lì veniva distribuito un file chiamato AutoUpdater.exe, che imitava il comportamento dell’aggiornamento legittimo ma in realtà agiva come un infostealer, raccogliendo informazioni sensibili dal sistema e inviandole a un server remoto. La natura silenziosa dell’attacco lo rendeva particolarmente insidioso, perché sfruttava un meccanismo di fiducia implicita: l’utente non aveva alcun motivo per sospettare che l’aggiornamento fosse compromesso.

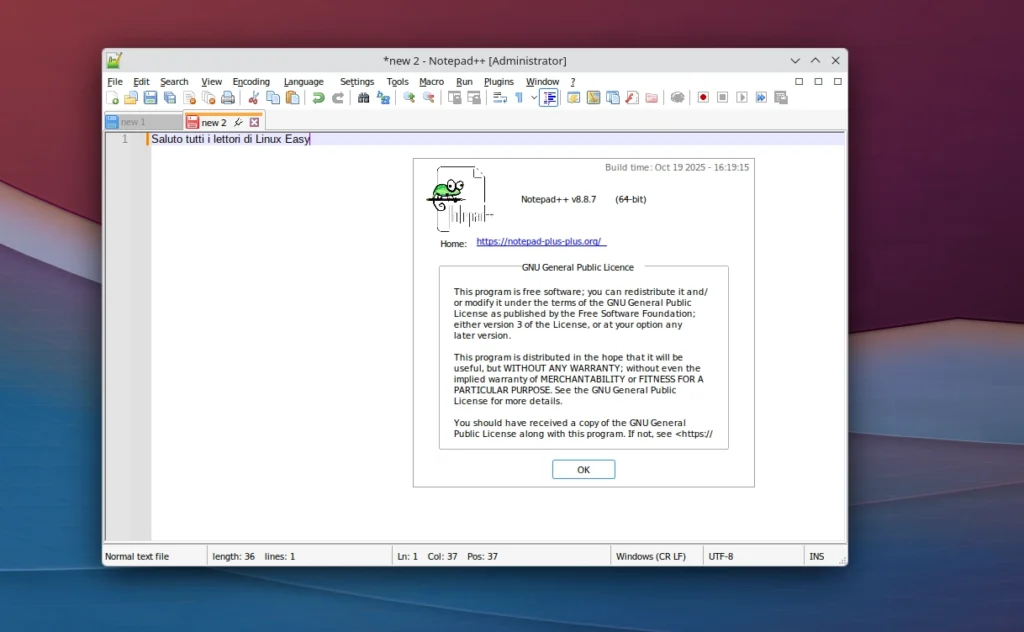

L’aggiornamento 8.8.9 di Notepad++ risolve il problema

Il problema è stato portato alla luce da ricercatori indipendenti che hanno analizzato il traffico generato dal processo di aggiornamento, individuando anomalie evidenti. Le prime segnalazioni risalgono a quando era disponibile la versione 8.8.4, ma solo con l’uscita della 8.8.9 la vulnerabilità è stata completamente risolta. Lo sviluppatore Don Ho aveva già tentato una prima correzione nella release 8.8.8, ma la soluzione non era sufficiente a bloccare tutte le varianti dell’attacco. La nuova versione introduce un controllo rigoroso della firma digitale e del certificato GlobalSign, impedendo l’esecuzione di file non autenticati.

Parallelamente al dirottamento degli aggiornamenti, si è verificato un aumento significativo di campagne di malvertising che sfruttavano risultati sponsorizzati su Google per distribuire versioni fasulle di Notepad++. Questi download non ufficiali contenevano malware progettati per rubare credenziali, installare backdoor o avviare ulteriori infezioni. La combinazione dei due fenomeni ha creato un contesto particolarmente pericoloso, in cui anche utenti esperti potevano cadere vittima di un attacco ben orchestrato.

La risposta della comunità è stata rapida e decisa. I ricercatori hanno condiviso indicatori di compromissione, mentre lo sviluppatore ha lavorato per rafforzare l’intero processo di aggiornamento. L’invito rivolto a tutti gli utenti è di installare immediatamente la versione 8.8.9, che rappresenta oggi l’unico modo per garantire un ambiente sicuro e privo di interferenze esterne. L’incidente dimostra quanto sia delicato il tema della supply chain e quanto sia fondamentale proteggere ogni anello del processo di distribuzione del software.

Ricordo che è disponibile Notepad Next una software open che porta le stesse funzionalità di Notepad++ (non il malware) su Linux.