Alcuni dei problemi più insidiosi sono le corruzioni dello stack, che possono causare crash improvvisi e difficili da diagnosticare. Kernel Stack Watch (KSW) è un nuovo strumento progettato per affrontare proprio questo tipo di vulnerabilità, offrendo una soluzione leggera e in tempo reale per rilevare sovrascritture e anomalie nella memoria dello stack. KSW si propone come una svolta per chi lavora sulla stabilità e la sicurezza del kernel.

A differenza di strumenti più pesanti come KASAN o delle tradizionali analisi post-mortem, Kernel Stack Watch opera in tempo reale, sfruttando una combinazione intelligente di breakpoint hardware e probe kernel. Questo approccio consente di monitorare variabili critiche e canary values, rilevando immediatamente eventuali sovrascritture. Il risultato è una maggiore precisione nel debugging e una riduzione significativa dei tempi necessari per individuare la causa di crash misteriosi.

Come funziona Kernel Stack Watch

Il cuore di Kernel Stack Watch è la sua capacità di osservare lo stack senza interferire con il comportamento del sistema. Utilizzando breakpoint hardware preallocati su tutti i core della CPU, il tool evita i problemi di allocazione durante operazioni critiche. Inoltre, introduce una nuova interfaccia /proc che consente agli sviluppatori di configurare i punti di osservazione, scegliere quali variabili monitorare e definire la profondità di analisi per funzioni ricorsive.

Questa flessibilità è fondamentale per affrontare scenari complessi, dove le corruzioni dello stack possono verificarsi in modo silenzioso e solo manifestarsi molto tempo dopo. KSW permette di rilevare il momento esatto in cui avviene la corruzione, offrendo un contesto prezioso per l’analisi. In ambienti di produzione, dove la riproducibilità dei bug è spesso un problema, la leggerezza di Kernel Stack Watch garantisce che il comportamento del sistema resti invariato, evitando falsi positivi o mascheramenti.

Impatti sulla sicurezza e sul debugging del kernel

Le corruzioni dello stack sono tra le cause più difficili da diagnosticare nel kernel Linux. Possono derivare da scritture fuori limite, da errori di puntatore o da condizioni di race tra thread. Spesso, il crash avviene in una parte del codice completamente diversa da quella in cui è avvenuta la corruzione, rendendo l’analisi estremamente complessa. Kernel Stack Watch affronta questo problema alla radice, offrendo una visibilità immediata e dettagliata.

Per le aziende che basano la loro infrastruttura su Linux, questo strumento rappresenta un vantaggio competitivo. Ridurre i tempi di debugging significa aumentare la stabilità, migliorare la sicurezza e accelerare i cicli di sviluppo. Inoltre, KSW può essere integrato nei processi di testing continuo, contribuendo a rilevare regressioni e vulnerabilità prima che raggiungano l’ambiente di produzione.

Anche dal punto di vista della sicurezza, Kernel Stack Watch ha un ruolo cruciale. Le corruzioni dello stack possono essere sfruttate da attaccanti per eseguire codice arbitrario o per bypassare meccanismi di protezione. Rilevarle in tempo reale significa ridurre la superficie di attacco e rafforzare la resilienza del sistema.

Un futuro promettente per Kernel Stack Watch

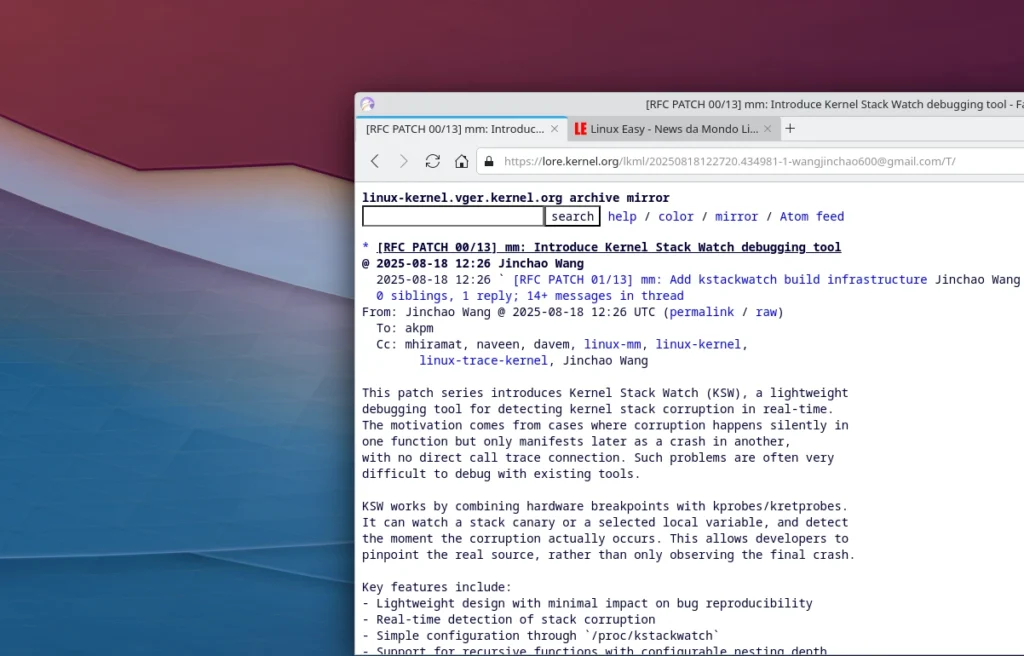

Il tool è ancora in fase di proposta, con patch pubblicate sulla Linux Kernel Mailing List e discussioni attive tra sviluppatori. Tuttavia, l’interesse suscitato è già elevato. La sua implementazione non richiede modifiche invasive al kernel, e può essere adottata gradualmente, rendendolo adatto sia per ambienti di sviluppo che per distribuzioni Linux orientate alla sicurezza.

Con il supporto della community e l’attenzione crescente verso strumenti di debugging avanzati, Kernel Stack Watch potrebbe diventare uno standard per la diagnostica del kernel. La sua architettura modulare e la compatibilità con le infrastrutture esistenti lo rendono una soluzione scalabile e sostenibile.