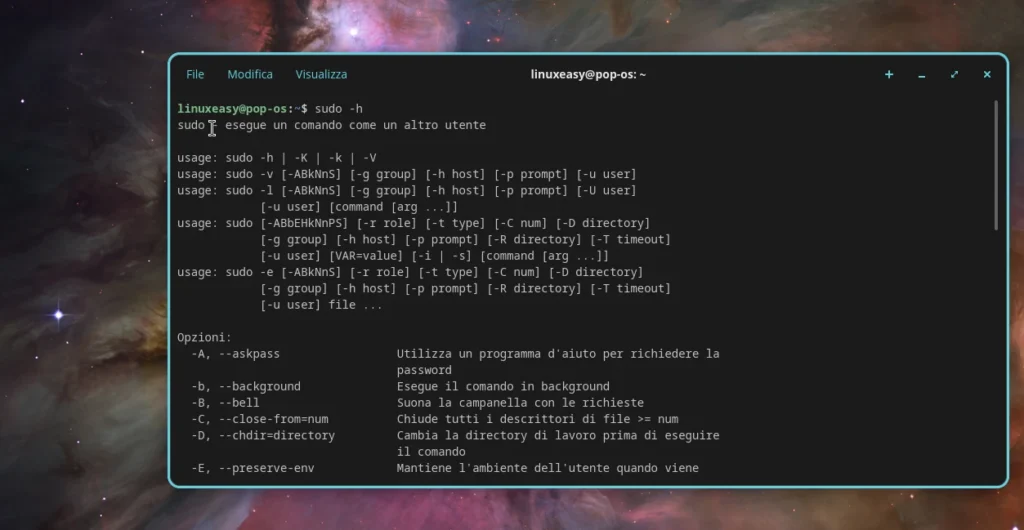

Il comando sudo rappresenta una delle fondamenta su cui poggia l’intera sicurezza dei sistemi operativi Unix-like, permettendo agli utenti di eseguire compiti amministrativi con una granularità che altri strumenti non offrono.

Tuttavia, dietro questo strumento apparentemente semplice si nasconde una realtà preoccupante che mette in luce la fragilità di gran parte dell’infrastruttura digitale moderna. Todd C. Miller, che ne cura lo sviluppo da oltre trent’anni, ha recentemente lanciato un appello per trovare nuovi sponsor e risorse. Dopo la fine del supporto da parte di Quest Software nel febbraio 2024, il mantenimento di questo componente critico è rimasto quasi interamente sulle spalle di un singolo individuo, sollevando interrogativi sulla sostenibilità a lungo termine di strumenti utilizzati quotidianamente su milioni di server e workstation in tutto il mondo.

Un uomo solo al comando di un codice monumentale

Mantenere sudo non è un compito banale come molti potrebbero immaginare guardando la sua interfaccia testuale minimale. Con oltre centocinquantamila righe di codice C, l’utility gestisce una complessità enorme che include il supporto a LDAP, sistemi di autenticazione PAM, architetture a plugin e politiche di sicurezza estremamente dettagliate.

Questa stratificazione tecnologica accumulata in decenni di onorato servizio rende ogni aggiornamento un’operazione delicata dove un piccolo errore può aprire falle di sicurezza devastanti. Miller ha spiegato che la mancanza di finanziamenti stabili rallenta inevitabilmente lo sviluppo di nuove funzionalità richieste dall’industria moderna, come l’integrazione nativa con lettori biometrici o chiavi di sicurezza hardware, costringendo il progetto a una manutenzione puramente reattiva invece che proattiva.

I rischi concreti per la sicurezza globale

Le conseguenze di un rallentamento nello sviluppo di sudo non riguardano solo la mancanza di nuove feature, ma toccano direttamente l’integrità dei sistemi che utilizziamo ogni giorno. La scoperta ciclica di vulnerabilità critiche dimostra che anche un codice così maturo ha bisogno di occhi costanti e di test approfonditi per prevenire attacchi di tipo escalation dei privilegi. Senza un team strutturato e risorse economiche adeguate, i tempi di risposta per il rilascio di patch urgenti potrebbero allungarsi pericolosamente, lasciando i sistemi esposti a minacce conosciute per periodi di tempo inaccettabili. Il rischio reale è quello di trovarsi di fronte a un collo di bottiglia operativo dove la sicurezza di miliardi di dispositivi dipende dalla disponibilità di tempo libero di un singolo manutentore, uno scenario che l’informatica professionale non dovrebbe più permettersi di ignorare.

Verso nuovi standard e modelli di sostenibilità

La situazione attuale di sudo sta spingendo la comunità a guardare con crescente interesse verso alternative moderne e linguaggi di programmazione più sicuri. Progetti come sudo-rs, sviluppato in Rust, nascono proprio con l’intento di eliminare intere classi di vulnerabilità legate alla gestione della memoria che affliggono storicamente il linguaggio C. Tuttavia, la sostituzione di un componente così radicato non è un processo immediato e richiede anni di test per garantire la stessa affidabilità e compatibilità. Nel frattempo, sostenere economicamente il lavoro di Miller rimane la priorità assoluta per garantire che la transizione verso il futuro della sicurezza Linux avvenga in modo ordinato e senza traumi per gli amministratori di sistema. La lezione che dobbiamo trarre da questa crisi è che il software libero fondamentale non può più essere dato per scontato, ma necessita di un impegno collettivo da parte delle aziende che su queste tecnologie costruiscono i propri profitti.