Il mondo del networking su Linux offre strumenti potenti e flessibili, ma pochi sono al livello di tcpdump, un’utility da riga di comando capace di catturare e analizzare pacchetti di rete in tempo reale.

Nonostante la sua apparente complessità, tcpdump è un alleato insostituibile per chi vuole diagnosticare problemi di connessione, comprendere il comportamento dei protocolli o semplicemente osservare cosa accade davvero sulla rete.

Cos’è tcpdump e perché è così importante

Tcpdump è un analizzatore di pacchetti open source che permette di catturare e visualizzare il traffico che passa attraverso un’interfaccia di rete. È incluso di default in molte distribuzioni Linux e si basa sulla libreria libpcap, la stessa utilizzata da strumenti grafici come Wireshark. La differenza principale è che tcpdump lavora interamente da terminale, garantendo velocità, leggerezza e la possibilità di essere integrato facilmente in script e procedure automatizzate. Grazie a questo approccio, è particolarmente apprezzato dagli amministratori di sistema che devono diagnosticare problemi di rete direttamente da server remoti o ambienti senza interfaccia grafica.

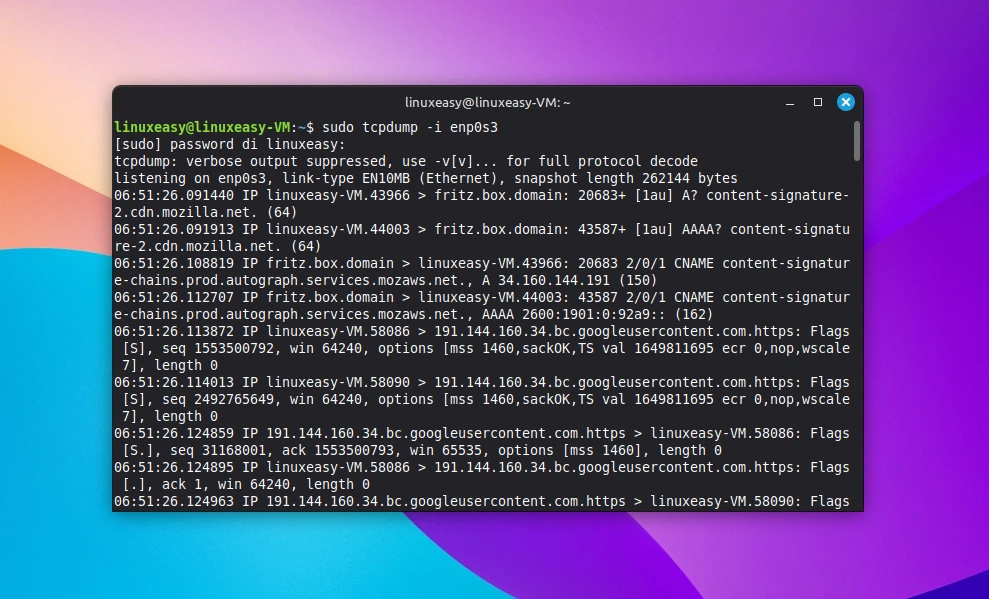

L’uso di tcpdump è anche un ottimo modo per comprendere più a fondo i protocolli di rete. Con pochi comandi è possibile osservare i pacchetti TCP, UDP, ICMP e molti altri, filtrando i dati in base a porte, indirizzi IP, protocolli o interfacce. Questo lo rende ideale per analizzare connessioni sospette, testare configurazioni di firewall o verificare la correttezza delle comunicazioni tra servizi.

I comandi essenziali per iniziare con tcpdump

La semplicità di tcpdump risiede nella sua sintassi chiara. Per cominciare, basta aprire il terminale e digitare un comando di base come sudo tcpdump -i eth0, dove eth0 è l’interfaccia di rete da monitorare. In pochi istanti appariranno i pacchetti catturati, con informazioni su sorgente, destinazione e protocollo.

Un’altra opzione molto utile è tcpdump -n, che evita la risoluzione dei nomi DNS, rendendo la cattura più veloce e diretta. Per chi desidera analizzare un traffico specifico, tcpdump offre filtri potenti, come tcpdump port 80 per visualizzare solo le connessioni HTTP o tcpdump host 192.168.1.10 per concentrarsi su un singolo indirizzo IP.

Un aspetto interessante di tcpdump è la possibilità di salvare le catture in un file per un’analisi successiva, utilizzando il parametro -w. Il comando tcpdump -w cattura.pcap crea un file che può essere poi aperto con Wireshark o altri strumenti di analisi. Per la lettura dei file già salvati si usa tcpdump -r cattura.pcap, utile per studiare le sessioni registrate in precedenza o per condividere i log con altri tecnici.

Apprendere tcpdump in modo efficace su Linux

Imparare tcpdump non significa solo ricordare comandi, ma comprendere il flusso dei dati in rete. L’esperienza pratica con tcpdump aiuta a interpretare problemi legati a latenze, pacchetti persi o configurazioni errate, e insegna a “vedere” la rete con occhi diversi.

Su Linux, tcpdump può essere combinato con altri strumenti come grep, awk o less, per analizzare grandi quantità di output in modo mirato. Ad esempio, è possibile usare tcpdump -i eth0 | grep TCP per concentrarsi solo sui pacchetti TCP, o applicare filtri avanzati per osservare soltanto traffico anomalo.

Home tcpdump